Gli esperti IT hanno avvertito che molte aziende impiegheranno probabilmente giorni o addirittura settimane per riprendersi completamente dall'interruzione informatica senza precedenti di venerdì, dopo che un aggiornamento software difettoso dell'azienda di cui si fidavano per proteggere i loro sistemi ha causato enormi disagi a livello globale.

CrowdStrike, uno dei maggiori fornitori di soluzioni di sicurezza al mondo, ha attribuito a un aggiornamento del suo software Falcon la causa di un bug che ha danneggiato innumerevoli PC e server Windows, costringendo a terra aerei, posticipando visite ospedaliere e interrompendo le trasmissioni di emittenti in tutto il mondo.

Le interruzioni sono state ancora più scioccanti se si considera la solida reputazione di CrowdStrike come prima linea di difesa contro gli attacchi informatici per molte aziende, hanno affermato gli analisti.

“Questa è la prima volta che un agente di sicurezza ampiamente distribuito, progettato per proteggere le macchine, ne causa effettivamente la rottura”, ha affermato Neil MacDonald, analista presso la società di consulenza IT Gartner.

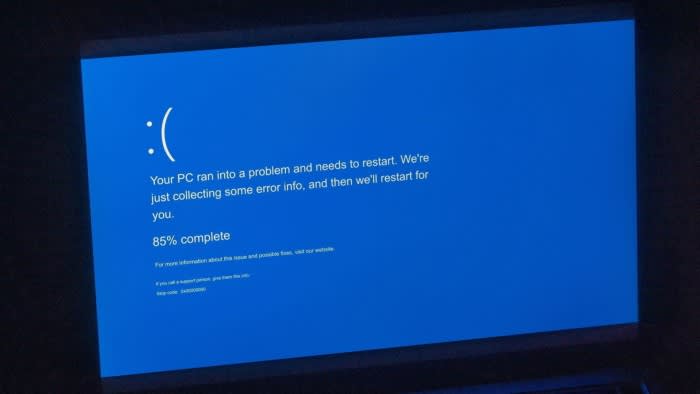

L'unico rimedio per gli utenti Windows interessati dall'errore “schermata blu della morte” consiste nel riavviare il computer ed eliminare manualmente l'aggiornamento del file non riuscito di CrowdStrike, il che richiede l'accesso diretto a ciascun dispositivo.

Ciò significa che potrebbero volerci giorni o settimane per renderlo effettivo nelle aziende con migliaia di computer Windows o con carenza di personale IT per gestire il cambiamento, affermano gli esperti.

“Sembra che milioni di computer dovranno essere riparati manualmente”, ha affermato Mikko Hyppönen, responsabile della ricerca presso WithSecure, un'azienda di sicurezza informatica.

“I dispositivi più critici, come il portatile del CEO, sono già riparati, ma per il comune lavoratore della finanza ci vorrà un po' prima che qualcuno venga a riparare il suo portatile”.

Ad aggravare l'impatto di questo errore sono la portata e la natura di alto profilo di molti degli utenti di CrowdStrike.

L'azienda con sede ad Austin, Texas, ha dichiarato di avere più di 29.000 clienti aziendali alla fine del 2023 e ha dichiarato nel materiale di marketing che il suo software è utilizzato da più della metà delle aziende Fortune 500.

“Nonostante [CrowdStrike] “Essendo in realtà un'azienda piuttosto grande, l'idea che possa bloccare il mondo è straordinaria”, ha affermato Marshall Lux, ricercatore ospite presso la McDonough School of Business della Georgetown University.

L’effetto domino globale illustra “l’interconnettività di tutte queste cose” e “il rischio di concentrazione in questo mercato”, ha aggiunto Lux.

I venditori di software “sono chiaramente diventati così grandi e così interconnessi” che i loro fallimenti possono danneggiare il sistema economico globale, ha scritto l'analista di Citi Fatima Boolani in una nota ai clienti. Ciò potrebbe invitare a un maggiore controllo politico e normativo.

Gartner stima che la quota di fatturato di CrowdStrike nel mercato globale della sicurezza degli endpoint aziendali, che prevede la scansione di PC, telefoni e altri dispositivi per attacchi informatici, sia più del doppio di quella dei suoi tre rivali più vicini: Trellix, Trend Micro e Sophos. Solo Microsoft è più grande.

Nell'ultima conference call sui risultati finanziari di CrowdStrike tenutasi a giugno, l'amministratore delegato George Kurtz ha affermato che si è verificata “una crisi di fiducia diffusa tra i team di sicurezza e IT all'interno della base clienti di sicurezza Microsoft” a seguito di una serie di incidenti informatici di alto profilo che hanno interessato il gigante della Big Tech.

CrowdStrike, fondata nel 2011, ha dichiarato di aver registrato un aumento della domanda dopo che Microsoft ha dichiarato all'inizio di quest'anno che i suoi sistemi erano stati violati da hacker sponsorizzati dallo Stato.

A maggio ha lanciato un prodotto progettato per funzionare insieme allo strumento di protezione antivirus Defender di Microsoft.

Venerdì, mentre Kurtz si scusava con i clienti di CrowdStrike, ha sottolineato che l'incidente “non era un attacco informatico” e ha insistito sul fatto che i clienti di CrowdStrike “rimangono completamente protetti”.

Ma i ricercatori della sicurezza hanno lanciato l'allarme: i truffatori potrebbero approfittare del caos per impersonare agenti Microsoft o CrowdStrike e organizzare truffe di phishing.

“Lo vediamo accadere con ogni incidente informatico importante che finisce sulle notizie”, ha affermato Vasileios Karagiannopoulos, professore associato di criminalità informatica e sicurezza informatica presso l'Università di Portsmouth.

L'azienda di sicurezza informatica Secureworks ha affermato che i suoi ricercatori hanno osservato diverse nuove registrazioni di domini a tema CrowdStrike nel giro di poche ore dall'incidente, molto probabilmente da parte di criminali che miravano a ingannare i clienti dell'azienda.

Evitare il tipo di errore che ha causato le interruzioni di venerdì è stata “una questione di test”, ha detto Ian Batten, un docente della School of Computer Science presso l'Università di Birmingham. In questo caso sembrava che qualcuno avesse semplicemente “sbagliato un po' di codice”, ha aggiunto.

Aziende come CrowdStrike sono sotto pressione per distribuire nuovi aggiornamenti di sicurezza il più rapidamente possibile per difendersi dai più recenti attacchi informatici.

“C'è un compromesso tra la velocità con cui si garantisce la protezione dei sistemi contro le nuove minacce e la dovuta diligenza per proteggere la resilienza del sistema e impedire che accadano incidenti come questo”, ha affermato Adam Leon Smith, membro della British Computer Society, un organismo IT professionale.

I danni causati dall'aggiornamento software difettoso di questa settimana “potrebbero richiedere giorni e settimane” per essere riparati, ha affermato.